Det är det nya svarta – att arbeta på kafé, konditori, hotell, flygplatser, tåg och andra trevliga ställen med gratis Wifi, där man ändå måste befinna sig, med eller mot sin vilja. Varför sitta bort tiden medan du väntar? Maila, surfa in på olika webbplatser, kör Facebook eller gör dina bankaffärer.

Wifi-näten läcker som såll. Ditt och tusentals andras offentliga väntande har blivit till en stor inkomstkälla för cyberbrottslingar. Om du trodde att du fick ha din konversation, bankuppgifter eller bilder med tveksamt innehåll för sig själv, så är det dags att tänka om. Helt vanliga, publika, kostnadsfria Wifi-nät ligger öppna för alla att avlyssna.

För den med rätt utrustning är det som att läsa en öppen tidning, där artiklarna utgörs av ditt liv, dina vänner och kontakter, eller eventuellt dina affärshemligheter. Så fort du blivit insläppt på Wifi-nätet strömmar dina data helt öppna för den som har lämplig utrustning.

Särskilt dyrt är det inte. Allt man behöver är en bärbar dator och lite kostnadsfri programvara.

Och det märks inte. Förrän efteråt, när du fått din identitet kapad, din kontaktlista, dina ritningar på nästa produkt, eller fått de känsliga e-breven tagna som gisslan.

Mera babbel om IT-säkerhet??

Inte IT-säkerhet nu igen! Det kommer uppdateringar till telefonen hela tiden. Har inte tillverkarna koll på alla hoten? Uppdateringarna bara stör när jag ska svajpa snygga karlar!

Tyvärr. Det handlar inte om angrepp mot själva telefonen utan mot dataöverföringen och själva informationen.

Det händer inte mig!

Jo, det händer dig och i denna artikel ska vi visa hur det går till och hur enkelt det är.

Men Wifi-förbindelsen skyddas ju med lösenord och WPA2-kryptering nu för tiden? Den är skyddad med AES-krypto! Tyvärr. Går man runt på Stockholms gator och undersöker, är det relativt sällsynt med WPA2-skyddade nät. Oskyddade nät är allt för lätta att avlyssna, så den här artikeln är ägnad åt WPA2-skyddade nät.

Den här bilden är arrangerad. Att du i realiteten skulle kunna få syn på den som snokar på Wifi-nätet är osannolikt. Utrustningen syns inte på något särskilt sätt och personen som snokar ser inte annorlunda ut än alla andra databehandlande kaffedrickare.

Det är inte förbjudet att avlyssna radiotrafiken. Enligt den svenska Radiolagen får man lyssna på vilken frekvens som helst. Det som är förbjudet är att föra uppsnappade meddelanden vidare till tredje man.

De infångade uppgifterna är hårdvaluta och kan användas på många sätt, att kompromettera dig eller ditt företag, att idka utpressning, att skaffa sig åtkomst till dina konton på sociala media för att senare kunna smutskasta dig eller ditt företag, agera i ditt eller dina kollegers namn eller stjäla från ditt bankkonto. Men kom ihåg: det är ingenting personligt. De vill bara ha dina pengar! Utom om du är oppositionell journalist eller flykting från en totalitär stat. Då kan dina kontakter, dina mail och de webbsidor du surfar till, kosta dig och dina närmaste livet.

Attacker i tre lager kräver tre lagers skydd

Dina personliga, hemliga uppgifter kan röjas av attacker i tre olika lager.

- Det trådlösa nätet

- De onda apparna

- Din egen oförsiktighet

Det finns skyddsmetoder att klara av alla tre. Hur, ska du få reda på nu.

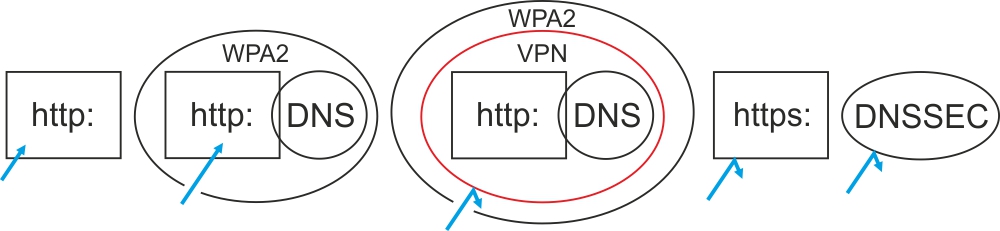

Den stora bilden

Många trådlösa nät ”skyddas” av någon form av kryptering, som tyvärr inte utgör något skydd för den med rätt utrustning. Det illustreras av de blå pilarna. Attacken kan ske inne på kaféet, där man bara kan sitta och ta för sig av trådlösa förbindelser. Efter att din ”skyddade” förbindelse nått accesspunkten dekrypteras den och hamnar i accesspunktens utgående routerdel. Data måste vara okrypterat när det når Internet, för de webbplatser du vill ansluta till kan inte hantera WPA2-krypterat data.

Attacken kan också ske direkt i kaféets accesspunkt, som kan vara utrustad med spionprogram. Eller också sitter en mellanhandsdator någonstans på utgående ledning som stjäl data i klartext innan det når Internet. Vem utrustar en router med spionprogram? Det har visat sig att vissa totalitära stater är väldigt sugna på det.

Allt detta skyddar en VPN-tunnel från Dold.se ifrån. Tunneln ser ut som de gröna ”rören” i skissen ovan. Tunneln består av ett krypto som gjorts upp mellan dig och Dold.se som inte kan brytas av någon utomstående. Angreppen bara studsar av.

VPN-tunneln måste ändå skalas av innan ditt data kan användas av en webbplats. Dold.se skalar av det på en hemlig plats i ett inte närmare specificerat land, där det inte kan avlyssnas. Därefter läggs det ut på Internet i det okrypterade skick det måste vara. Det är upp till dig att välja en ofarlig webbplats på nätet. De allra flesta webbplatser som du besöker varje dag är ofarliga, i varje fall vid ett ytligt betraktande.

Alla apparater som ska prata över Internet måste ha en sk IP-adress, alltså ett fingeravtryck på Internet. Om den mottagande servern är ljusskygg kan den till exempel föra din IP-adress vidare till dem som betalar för det. Dold.se döljer din IP-adress och ersätter den med en annan.

Lager ett – angrepp mot Wifi

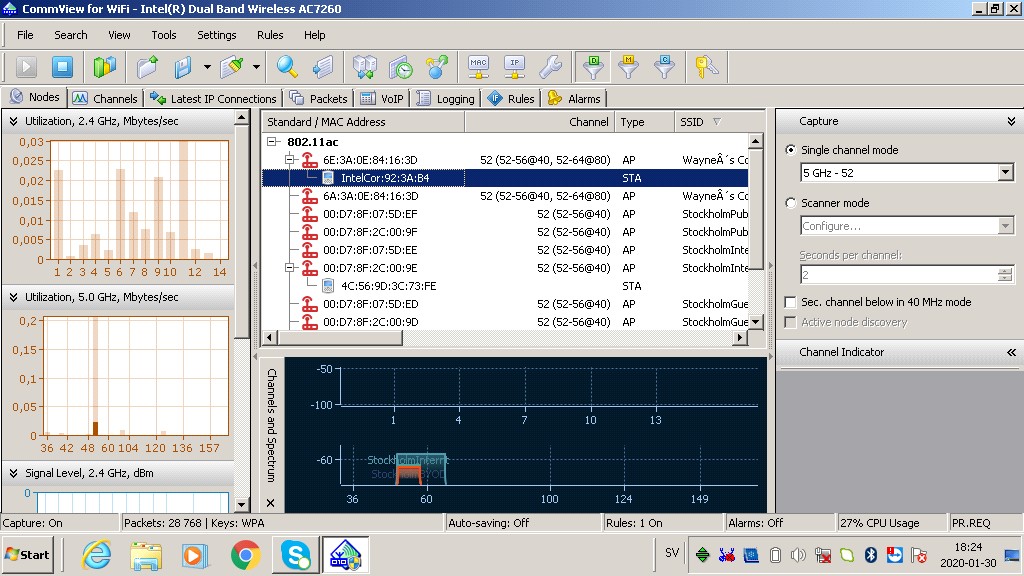

De allra flesta persondatorer har redan möjlighet att snoka på Wifi-nät utan särskilda tillsatser. Det behövs bara ett specialprogram, exempelvis CommView for Windows, som är fritt tillgängligt på Internet, samt en del tekniska kunskaper.

Alltihop börjar med att man slår sig ned med sin kaffekopp, startar snokardatorn och CommView. Det offentliga lösenordet får man när man betalar kaffet.

Startskärmens flik Nodes visar trafikvolymerna på 2,4 och 5 GHz-banden (till vänster), en översikt av 5 GHz-bandet (nederst i mitten) och alla accesspunkter datorn kan höra och deras MAC-adresser (överst i mitten). Rubrikraden visar vilket nätverksgränssnitt som används i den här datorn, ett Intel AC7260 med MIMO-kapacitet.

Som du ser sänder den accesspunkt vi tänker angripa på Wayne’s Coffee på kanal 52 på 5 GHz med MAC-adressen 6E:3A:0E:84:16:3D. Vår testdator som ska angripas (en annan maskin) är redan ansluten till AP:n, heter ”IntelCor” och MAC-adressen börjar med 92:3A:B4… Testdatorn är ännu inte inloggad. Nu är det bara att vänta på att den ska logga in.

För att börja snoka, växlar man till vyn Packets som kodar av uppfångade datapaket och visar dem som både hexkod och omkodat till läsbara bokstäver.

Först går det inte att läsa någon krypterad trafik alls.

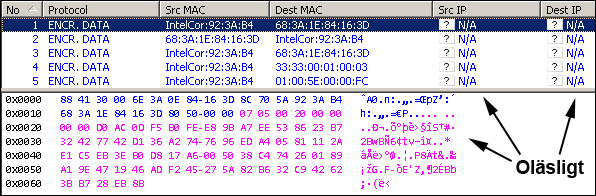

Du känner igen MAC-adresserna i konversationen för de sänds alltid okrypterat, men de inblandade IP-adresserna, källa och destination, och data i datapaketen, är oläsligt (ENCR. DATA).

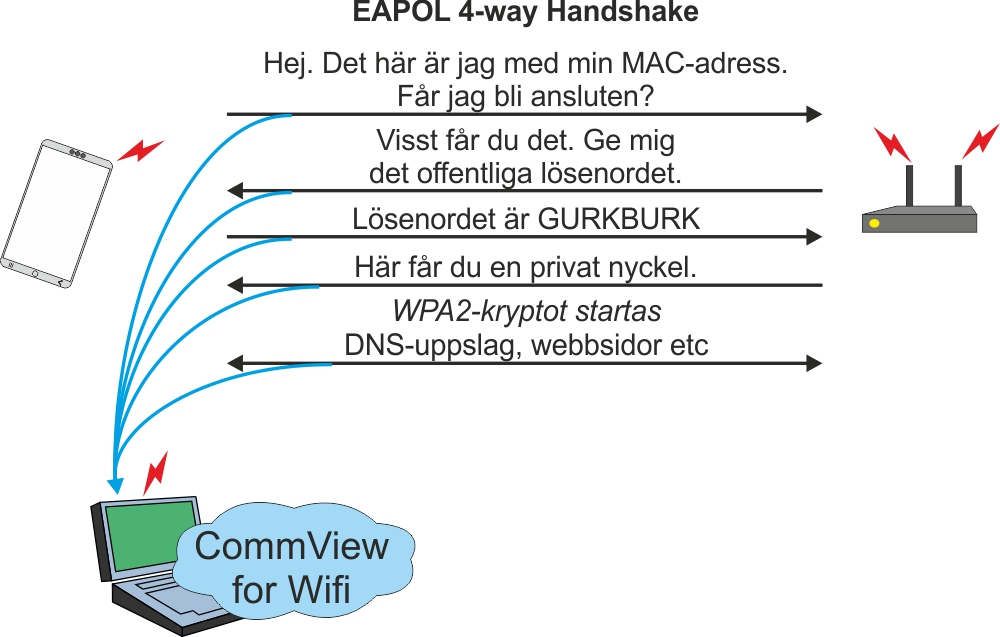

Låt oss börja angreppet. Anledningen till att CommView kan läsa det WPA2-krypterade datat är att programmet är med och lyssnar från början i autentiseringssekvensen och sedan gör precis samma som den som ber om anslutning, tar dennes privata nyckel och skapar samma WPA2-krypto som den anslutne. Uppkopplingssekvensen när accesspunkten delar ut en privat nyckel till var och en som önskar anslutning kallas EAPOL 4-way Handshake.

I och med att båda stationerna fick tag i samma privata kryptonyckel, kan båda starta exakt samma kryptosekvens och det är detsamma som att kryptot inte existerar för någon av dem.

DNS-uppslag

Förbindelsen är nu avslöjad. Den anslutne vill surfa till en webbplats. Denne börjar med att ange en URL i sin webbläsare, som går ut till en DNS-server och ber servern lämna webbplatsens IP-adress.

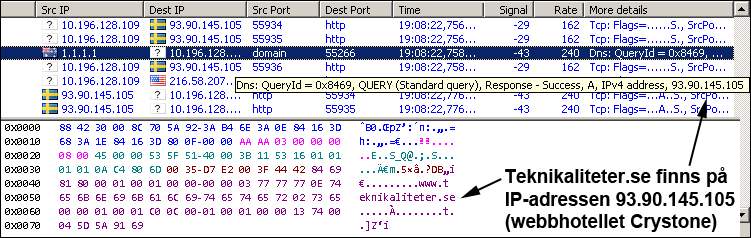

Användaren är teknikintresserad och vill ha tag i webbplatsen Teknikaliteter.se och ber DNS-servern på adress 1.1.1.1 (en server som ägs av Cloudflare Inc. i Hongkong) att berätta IP-adressen. Svaret är 93.90.145.105 (som är webbhotellet Crystone som ägs av Levonline AB i Stockholm). DNS-anropet är alltså inte krypterat.

Framme vid målet

In kommer data från Teknikaliteter.se. CommView lagrar inkommande data på en fil på hårddisken.

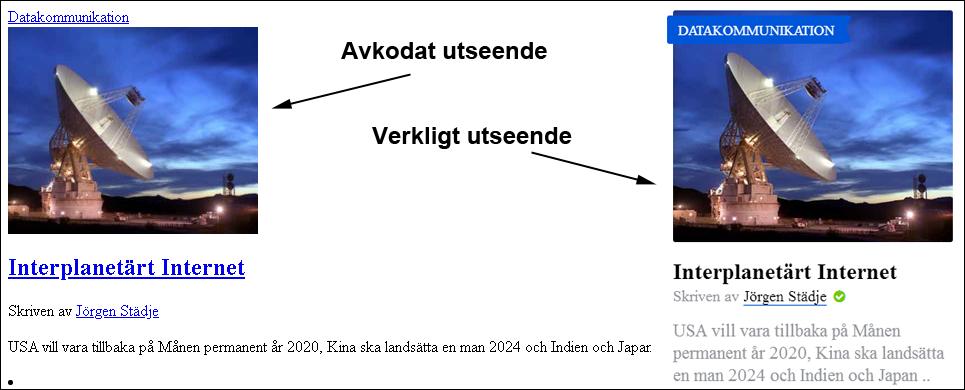

Inkommande HTML-kod har sparats i en fil och visas i en webbläsare. Webbplatsens verkliga utseende visas till höger och det resultat vi fångade upp visas till vänster. Det gick inte att återge layouten på Teknikaliteter helt och hållet, men det spelar ingen roll för all information, länkar, bilder etc finns där. Den som vill fånga upp komprometterande information kan vara mer än nöjd.

Vad kan angripas?

Följande fem situationer är vanliga i Wifi-trafik och på Internet. CommView kan utan vidare bryta sig in på oskyddad http-trafik och har som synes inga problem att bryta igenom WEP, WPA och WPA2-trafik. En VPN-tunnel från Dold.se är tvärtom omöjlig att bryta sig in i. Utan kännedom om privata nycklar går det inte heller att bryta sig in i https-trafik, men sådana går att skaffa (se nedan). DNS-uppslag med DNSSEC är krypterade och mycket svåra att se igenom.

- Det beklagliga i situationen är att oskyddade Wifi-nät och nät som man tror är skyddade med WPA2 egentligen är helt genomskinliga.

- Det är lika beklagligt att till exempel svenska myndigheter inte använder sig av DNSSEC.

Så https är ogenomträngligt?

Inte så mycket som man skulle kunna tro. För att kunna dekryptera https måste man ha kryptonyckeln från den server där webbsidan ligger. Den kan man få genom att exempelvis bryta sig in på servern och stjäla certifikatet, eller genom att infiltrera organisationen och köpa eller prata till sig nyckeln.

Observera att DNS-anropet till den https-skyddade serven fortfarande är öppet, så det går fortfarande att se vilken webbadress (URL) du använder dig av. Det kan vara nog så farligt för en oliktänkande i ett totalitärt land, eller någon som flytt till Sverige och hotas av flyktingspioner.

Falska nätverk och mellanhandsattacker

Att snoka på radiotrafik är bara ett av sätten att attackera publika Wifi-nät. När du ansluter till ett kostnadsfritt nät är det upp till dig att se till att du faktiskt ansluter till rätt leverantör. Du lägger mycket förtroende i händerna på ett nätverksnamn.

Förmodligen är ditt lokala kafé inte särskilt skurkaktigt och ute efter att stjäla ditt känsliga företagsdata, men det är väldigt enkelt att skapa ett falskt nätverk med ett likalydande namn och lura till sig anslutningar från den som har lite bråttom eller inte är så nogräknad. Särskilt när listan över tillgängliga nät är lång.

Swedavia meddelar att det öppna nätet på Arlanda heter ”Airport-Guest”. Eller var det ”Arlanda-Guest”? Vem vet? Just då? Flyget går om en kvart och du måste hinna kolla din mail.

Med appen Wifi Analyzer i mobiltelefonen kan du se hur många Wifi-nät som konkurrerar om din uppmärksamhet på exempelvis Stockholms central. Vilket nät är rätt? Vilket ska du välja?

Du ansluter till ett falskt nät och vips spelar https-krypteringen ingen roll. Så snart en dator eller telefon anslutit till ett falskt nät kan anslutningen manipuleras med en mellanhandsattack. Den vanligaste metoden är att skicka din anslutning vidare till en förfalskad version av webbplatsen du var ute efter. Den falska webbplatsen har bara en uppgift, nämligen att ta hand om dina personliga uppgifter, kontonummer, kreditkortsnummer och så vidare. När du lämnat ifrån dig all dyrbar information skickas du vidare till den äkta webbplatsen och märker inget.

I det fallet kan VPN inte hjälpa dig. Det enda som händer är att du får en helt säker VPN-tunnel fram till en falsk tjänst. Du måste själv se till att inte gå vilse bland tillgängliga nät och tjänster.

Lager två – de onda apparna

Ett VPN skyddar dig från snokande datorer på kaféet, men inte mot skumma appar i telefonen som skickar ut ditt data på Internet till hugade spekulanter bland reklamföretag och totalitära republiker.

Spionapparna som körs i din telefon eller dator har tillgång till klartexten och bilderna som lagras i minnet, eller det du skriver på tangentbordet, innan det krypteras av VPN-appen och blir oläsligt för omvärlden och skickas ut inuti VPN-tunneln.

Spionapprna kan alltså fritt ta för sig av allt i telefonen. Eftersom de inte syns och därmed inte ”finns” kan du inte heller spärra deras tillgång till olika typer av data. Du kanske har platstjänsten avstängd för att du inte vill avslöja din GPS-position för kreti och pleti. Det behöver spionapparna inte bry sig om. De sköter sin egen kommunikation med GPS-mottagaren och sin onda server diskret, så du inte ser det.

Hur kom spionapparna in i telefonen från början? Dels kan telefontillverkaren placera dem vid tillverkningen och dölja dem så de inte syns. Eller också ingår de bland de förinstallerade apparna som inte kan raderas. Eller också är det populära appar som du själv hämtat för att de verkade spännande, eller gjorde något roligt, förvränger ett ansikte, förser en bild med olika filter, låtsas kryptera dina samtal eller vad som helst.

Lager tre – attacker mot ditt omdöme

Det kommer hela tiden mail om lån som du inte har tagit, tävlingar som du vunnit fast du inte deltagit och någon rik änka i Nigeria som vill skänka dig fiktiva pengar, alla trevligt utformade för att du ska klicka på dem.

En fin samling.

Nej, jag har inte deltagit i någon tävling om biobiljetter och är inte dum nog att mata in mitt namn och min adress så de kan skicka mera dumheter. Nej, jag vill inte ha Spotify Premium gratis i 180 dagar när erbjudandet kommer från Punsexual.com. Vem väljer att ta lån från någon när de nekats av alla banker, särskilt när erbjudandet kommer från Halteration.com, som inte finns. Effektiv ränta 50%. Toppen! Deltar du i en online-undersökning blir du garanterat nedlusad av reklam efteråt. Klickar du på Avregistrera vet avsändaren att du finns och fortsätter skicka dumheter. Det finns bara en knapp att klicka på: Ta bort. Skicka till papperskorgen. Töm skräpmappen varje dag.

Någon erbjuder dig fantastiska villkor, men fundera en stund på vilket land som till exempel har toppdomänen .pw? Det är Palau. En ögrupp i Stilla Havet. Har du några affärsförbindelser i Palau? Skulle inte tro det.

Eller varför inte ett mail från gamla, goa Postnord, på ungerska? Med en länk som du inte ska klicka på.

Mot detta duger inga elektroniska skyddsåtgärder i hela världen.

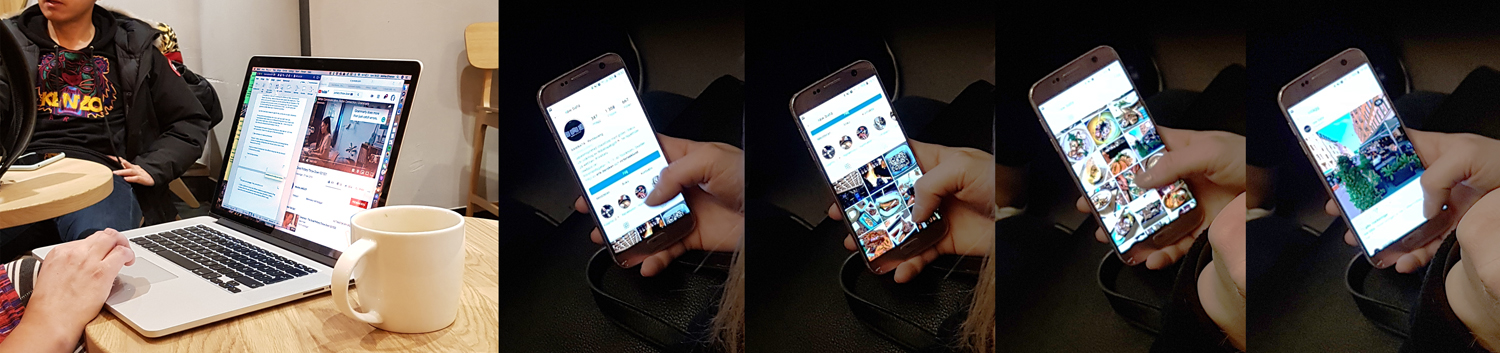

Det här är ännu enklare

Människor är idag så försjunkna i sina telefoner och datorer att de inte ens märker att man fotograferar av deras bildskärmar. Denna metod att sno åt sig information är enklast av alla. Den kräver ingen programmering eller särskild teknisk utrustning, bara en skarp kamera.

Men du har väl inget att dölja? Eller?

Vad ska du göra åt det?

Det viktiga är att du är medveten om riskerna med Internet.

- Skaffa VPN från Dold.se och ha det alltid på när du surfar på offentlig plats, på flygplan, på tåg, på hotell och i främmande länder.

- Var sunt försiktig när du surfar i offentliga miljöer och fundera över vilken information som kan vara känslig och hur den hanteras.

- Hämta inte hem alla appar du hittar i appbutikerna, bara för att de verkar spännande eller för att vänner rekommenderar dem. Undersök om de är säkra först.

- Även förment säkra tjänster, som sociala media, har visat sig vara osäkra, eftersom de säljer din personliga information och dina åsikter och preferenser till reklamföretag eller företag som vill påverka allmänna val.

- Om ett erbjudande verkar för bra för att vara sant, är det antagligen det. Ingen vill ge dig miljoner.

FBI rekommenderar

Amerikanska Federal Bureau of Investigation rekommenderar att man undviker publika wifi-nätverk på flygplatser, hotell och andra platser som erbjuder fri wifi. Om du nödvändigtvis måste använda dessa nätverk bör du följa de steg som nätverket ger för att koppla upp dig för att undvika falska nätverk. Det bästa är dock att använda en VPN-tjänst.

Det pågår ett krig i din internetförbindelse. Det hörs inget, det kommer ingen rök, men kriget pågår likafullt.

Läs mer

Internetstiftelsens informationsfilm: https://internetkunskap.se/article/5c066a697123054b8e8c1c9f/sa-blir-du-lurad-via-oppna-natverk

Kvalitetstester: https://pcforalla.idg.se/2.1054/1.642462/test-vpn-surfa-anonymt

Mobil IT-säkerhet: http://www.teknikaliteter.se/2019/07/14/simma-lugnt-med-iphone/

MORE ARTICLES TO READ

VPN

Fredrik added temp title

<a href=”https://www.hidden24.co.uk/wp-content/uploads/2021/09/Pegaz_Opera_Poz...

Internet Security

Top 19 tips for cyber security in business

IT security concern in everyone in the company. From office workers and up to company m...

VPN

Top 10.0 tips for cyber security in business

IT security concern in everyone in the company. From office workers and up to company m...

VPN

Top 5 tips for cyber security in business and its

Top 5 tips for cyber security in business IT security concern in everyone in the compan...

VPN

Top 10 tips for cyber security in business

Top 5 tips for cyber security in business IT security concern in everyone in the compan...

Uncategorized

Privacy Spotlight: How to keep your android safe from hackers

Protecting your android from hackers goes a long way to maintaining your privacy online...

Uncategorized

VPN: The Ultimate Beginners Guide

VPNs are quite popular with everyone in today’s world. VPNs are not a new concept by an...